ऐसा प्रतीत होता है कि हैकरों ने हैदराबाद मेट्रोपॉलिटन वाटर सप्लाई एंड सीवरेज बोर्ड (HMWSS) की वेबसाइट ‘hyderabawater.gov.in’ में एक भेद्यता का फायदा उठाया है। [File]

| फ़ोटो साभार: Google समाचार

शुक्रवार (8 नवंबर, 2024) को हैक की गई हैदराबाद सरकार की वेबसाइट द्वारा Google समाचार एल्गोरिदम को मूर्ख बनाया गया और स्पैम किया गया। ऐसा प्रतीत होता है कि हैकरों ने हैदराबाद मेट्रोपॉलिटन वाटर सप्लाई एंड सीवरेज बोर्ड (HMWSS) की वेबसाइट ‘hyderabawater.gov.in’ में एक भेद्यता का फायदा उठाया है। इस वेबसाइट का उपयोग हैदराबाद के निवासी अपने पानी के बिलों का ऑनलाइन भुगतान करने के लिए करते हैं।

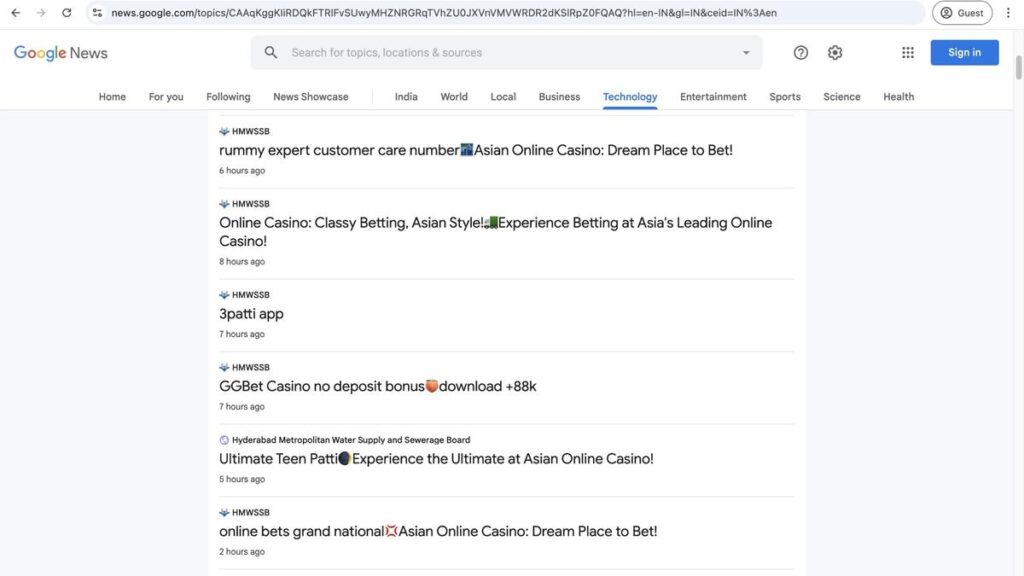

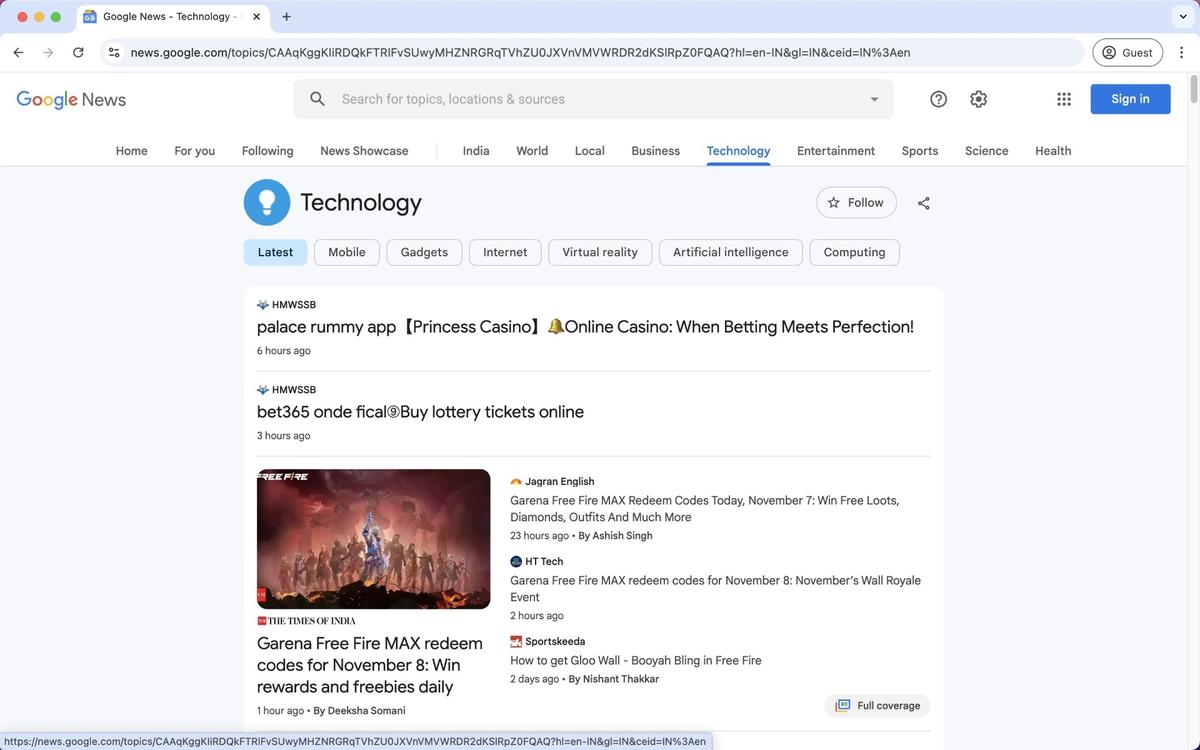

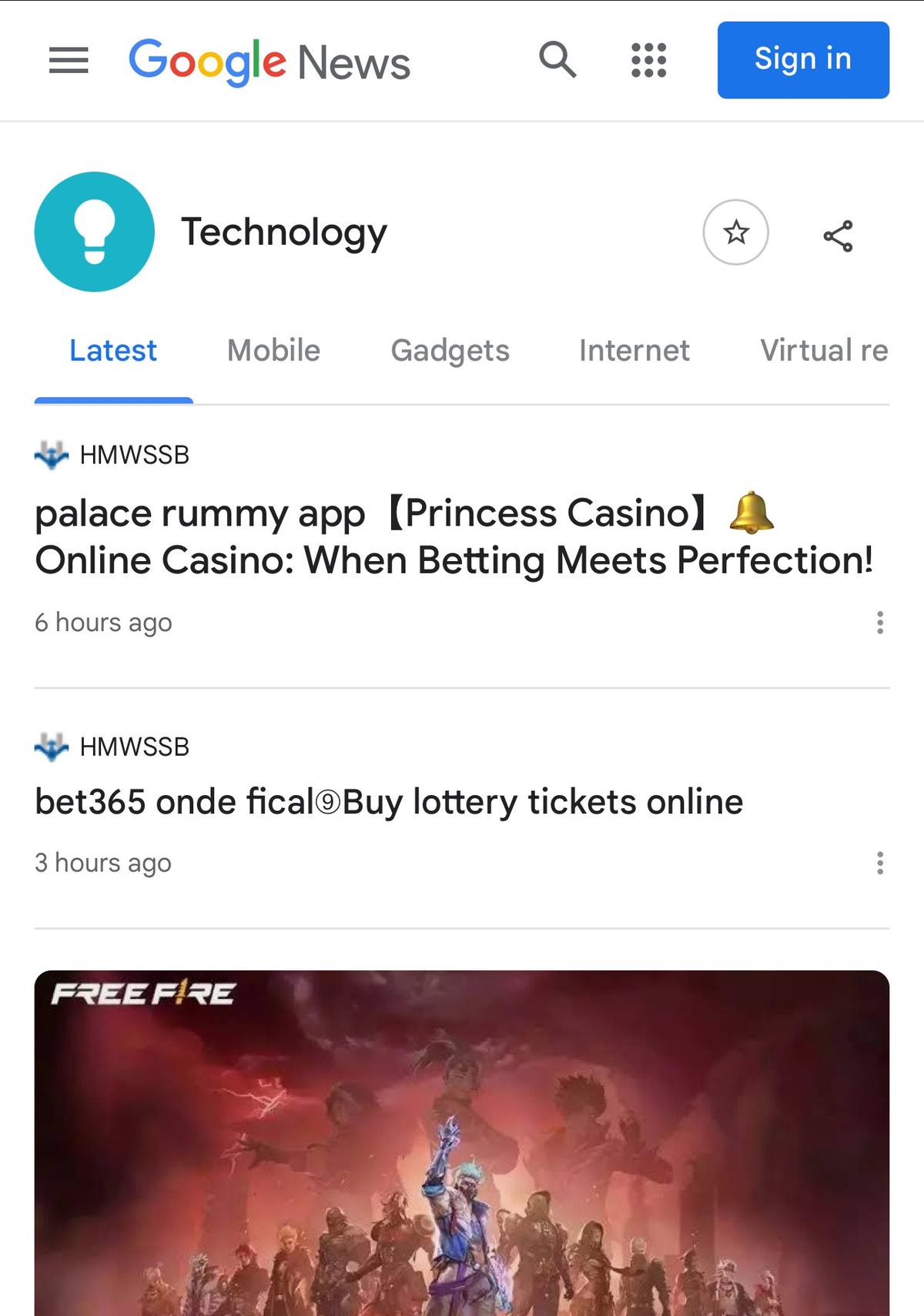

यह स्पष्ट नहीं है कि हैक कब हुआ, लेकिन सट्टेबाजी, ऑनलाइन रम्मी और कैसीनो पर प्रचार लिंक आज से ही प्रौद्योगिकी अनुभाग में नवीनतम समाचार टैब के तहत Google समाचार पर ट्रेंड करने लगे। एक उप-अनुभाग को छोड़कर, जिसमें गरेना फ्री फायर मैक्स रिडीम कोड पर प्रकाश डाला गया था, अधिकांश अन्य लिंक HMWSS से थे, जो जुए को बढ़ावा देते थे। लिंक उपयोगकर्ताओं को एक ऑनलाइन सट्टेबाजी प्लेटफ़ॉर्म, betwww20.com पर पुनर्निर्देशित कर रहे थे।

इस प्रकार का हमला तब होता है जब कोई हैकर दुर्भावनापूर्ण SQL कोड इंजेक्ट करके किसी वेबसाइट के डेटाबेस क्वेरी सिस्टम में कमजोरियों का फायदा उठाता है | फ़ोटो साभार: Google समाचार

हैक से HMWSS की वेबसाइट और Google News के एल्गोरिदम दोनों में भेद्यता का पता चलता है। हालांकि हमले के तरीके की पुष्टि नहीं हो सकी है. यह एक स्ट्रक्चर्ड क्वेरी लैंग्वेज इंजेक्शन (एसक्यूएलआई) हमले जैसा दिखता है – एक सामान्य वेबसाइट हैकिंग तकनीक।

इस प्रकार का हमला तब होता है जब कोई हैकर वेब फॉर्म, यूआरएल पैरामीटर या अन्य इनपुट फ़ील्ड में दुर्भावनापूर्ण SQL कोड इंजेक्ट करके किसी वेबसाइट के डेटाबेस क्वेरी सिस्टम में कमजोरियों का फायदा उठाता है। यह तब संभव है जब वेबसाइट SQL क्वेरी में उपयोग करने से पहले उपयोगकर्ता इनपुट को ठीक से सत्यापित या स्वच्छ करने में विफल रहती है।

स्पैम लिंक उपयोगकर्ताओं को एक ऑनलाइन सट्टेबाजी प्लेटफ़ॉर्म, betwww20.com पर पुनर्निर्देशित कर रहे थे। | फ़ोटो साभार: Google समाचार

SQLi का उपयोग डेटाबेस में जानकारी को हटाने या संशोधित करने, या उपयोगकर्ता नाम, पासवर्ड और क्रेडिट कार्ड विवरण जैसे संवेदनशील डेटा निकालने के लिए किया जा सकता है। हमलावर वेबसाइट या सर्वर से और समझौता करने के लिए दुर्भावनापूर्ण कोड भी डाल सकते हैं।

बड़ी संख्या में वेबसाइटों को स्कैन करने और उन पर हमला करने के लिए हैकर्स अक्सर स्वचालित टूल का उपयोग करते हैं। ये उपकरण फ़ॉर्म, यूआरएल और अन्य इनपुट फ़ील्ड पर SQL इंजेक्शन पेलोड के विभिन्न रूपों को आज़मा सकते हैं, जब तक कि उन्हें कोई ऐसा काम न मिल जाए जो काम करता हो।

प्रकाशित – 08 नवंबर, 2024 11:52 पूर्वाह्न IST